- Détails

- Non catégorisé

- Serveurs d'entreprise

- Bureaux virtuels et physiques

- Ordinateurs portables à distance

- Serveurs de saut

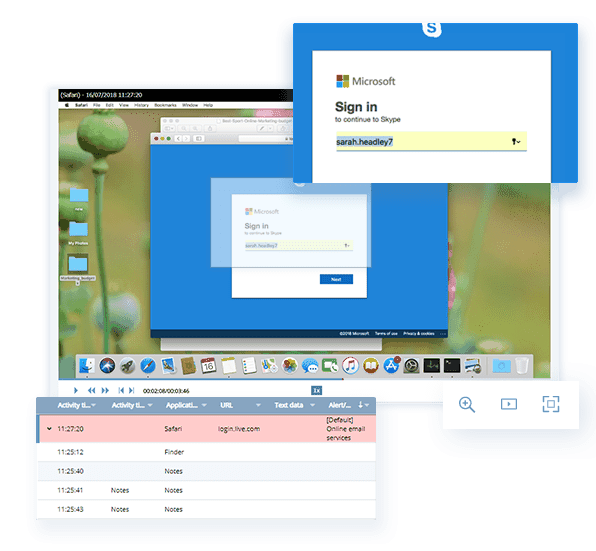

Contrairement à ses concurrents, Ekran utilise un format vidéo de session facile à interpréter. Qu'il s'agisse d'une session de compte autorisée, compromise ou détournée et quel que soit le niveau d'autorisation, toutes les sessions sont entièrement enregistrées et le contexte de l'action est saisi.

Chaque session utilisateur est enregistrée avec une qualité vidéo configurable. L'enregistrement peut être déclenché et filtré ou inclure chaque seconde du début à la fin de la session.

Un lecteur de type YouTube avec des options FF et Live Session View permet une analyse sans effort.

Ekran System permet une recherche par mots-clés (nom de l'application ouverte, commande saisie ou mot tapé) à la fois dans la session en cours et dans toutes les sessions enregistrées.

Contrairement aux logiciels de surveillance d'écran de base, Ekran System capture un certain nombre de journaux d'activité supplémentaires des employés utilisés pour indexer les enregistrements vidéo des sessions : nom de l'application actuelle, URL ouvertes, commandes Linux exécutées, frappes au clavier, etc.

Les métadonnées facilitent l'analyse des sessions, le suivi de l'activité des utilisateurs de PC, la recherche, les alertes et la création de rapports.

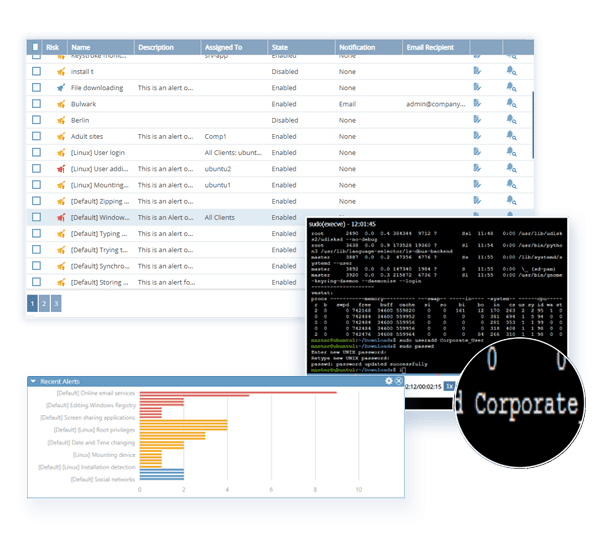

Le logiciel de surveillance informatique des employés d'Ekran System comprend un système d'alerte avancé capable de vous avertir en temps réel d'événements potentiellement dangereux dans vos infrastructures et de réagir automatiquement.

Ekran System fournit des bibliothèques des alertes les plus importantes et vous permet de construire des alertes personnalisées en utilisant des paramètres d'activité tels que les noms d'utilisateurs et d'applications, les titres de fenêtres, les noms de dossiers ou de fichiers, les URL visités, les périphériques USB connectés, les mots clés tapés, et les commandes et paramètres Linux saisis. Vous pouvez spécifier un niveau de risque pour chaque alerte et celui-ci sera reflété dans les informations de rapport et de surveillance.

Pour les alertes les plus critiques, vous pouvez mettre en place des actions automatisées de réponse aux incidents. Ces actions comprennent des notifications de surveillance de l'activité des employés pour votre équipe de sécurité, leur permettant de détecter et d'analyser immédiatement un problème ; des messages d'avertissement personnalisables pour les utilisateurs qui déclenchent des alertes, leur demandant d'accuser réception de leurs actions ; le blocage des utilisateurs ; et la fermeture des applications et processus connexes.

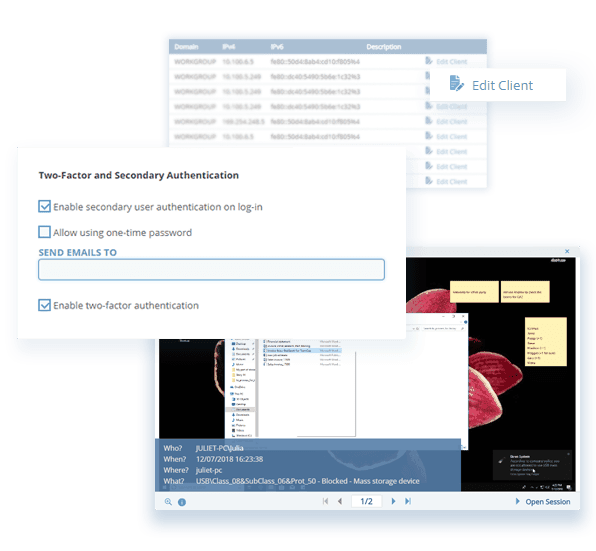

Tout système complet de surveillance des employés devrait vérifier l'utilisation des périphériques USB. Ekran System ne se contente pas d'enregistrer et d'alerter sur les différentes connexions de périphériques USB, mais peut également les bloquer à l'aide de règles, de listes blanches et de listes noires.

Les outils intégrés de gestion de l'identité dans Ekran System vous permettent d'améliorer la vérification de l'identité des utilisateurs et d'associer clairement les données de surveillance des employés aux utilisateurs individuels.

La plate-forme comprend des solutions d'authentification à deux facteurs basées sur les justificatifs d'identité et les appareils mobiles des utilisateurs, ce qui vous permet de mettre en place un solide processus de confirmation d'identité pour vos points d'extrémité critiques.

Pour surveiller efficacement l'activité des employés, un système doit attribuer explicitement chaque action à un utilisateur individuel. Pour ce faire, Ekran System propose une authentification secondaire. Si cette option est activée, chaque fois qu'un utilisateur tente d'ouvrir une session sur un terminal ciblé avec un identifiant générique (par exemple, admin ou root), le système exigera des identifiants uniques supplémentaires attribués à l'utilisateur individuel.Le fait de pouvoir faire la distinction entre les utilisateurs d'un compte partagé vous fournit des informations complètes pour les audits et le suivi des activités des employés, ainsi qu'un niveau de protection supplémentaire pour les données sensibles.

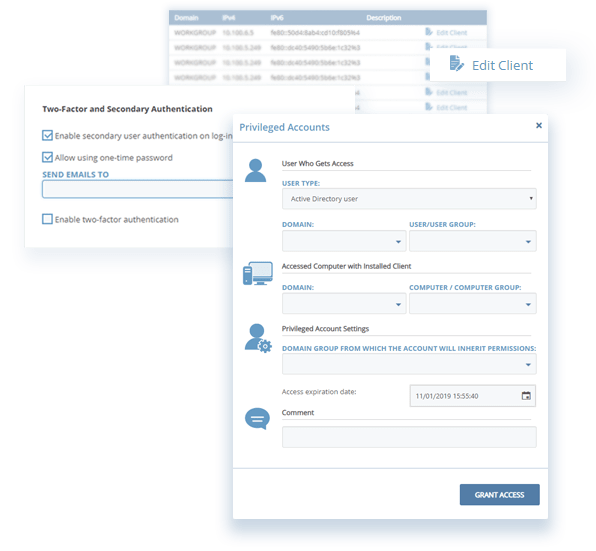

En plus des outils de surveillance des employés, Ekran System offre également des capacités de gestion des accès aux points d'extrémité critiques. Cet ensemble d'outils vous aide à organiser un accès granulaire, à délivrer et à gérer des autorisations temporaires et à renforcer les principes d'accès basés sur les objectifs.

Grâce à des mots de passe uniques, vous pouvez organiser un accès d'urgence ou gérer l'accès aux points d'extrémité les plus critiques. Cette fonctionnalité permet à un agent de sécurité de générer un mot de passe temporaire unique accordant l'accès au serveur et de l'envoyer à un utilisateur. Une autre variante consiste à générer un mot de passe unique sur demande de l'utilisateur via un formulaire lors de la procédure de connexion. Toutes les demandes sont enregistrées et traitées manuellement par des responsables de la sécurité, qui décident d'approuver ou de refuser l'accès temporaire.

Le module PASM est développé selon les normes du NIST et permet de gérer les privilèges d'accès aux serveurs de rebond. Avec cet ensemble d'outils activé sur un "Serveur Relais" comme point d'entrée, vous pouvez configurer qui peut accéder à quels points d'extrémité dans un périmètre protégé et définir les dates d'expiration et de mise à jour des autorisations correspondantes, qui sont stockées et gérées.

Des procédures de connexion avec les informations stockées dans un système de gestion de tickets vous permettent de mettre en œuvre un plan d'accès adapté. En activant cette option, vous exigez des utilisateurs qu'ils entrent un numéro de ticket valide pour commencer à travailler avec les machines cibles. Dans ce cas, le système associe une session à son objectif et fournit des informations supplémentaires au système de gestion de tickets sur le travail effectué.

Ekran System est un moniteur d'activité des employés qui permet l'enregistrement des sessions et l'audit des activités ainsi que la gestion des identités et des accès au moyen d'un seul agent logiciel léger installé sur un terminal. Ekran peut entièrement prendre en charge votre programme de menace interne puisqu'il est construit conformément à la norme NIST 800-53 et à la plupart des normes de sécurité informatique.

Ekran System prend en charge tous les systèmes d'exploitation, solutions de virtualisation et architectures de réseau courants. Avec Ekran System, vous n'avez pas à choisir entre un système basé sur un agent et un serveur de rebond : nous prenons en charge toutes les combinaisons.

Conçu pour fonctionner sur des dizaines de milliers de points terminaux, Ekran System fait preuve d'une stabilité et de performances exceptionnelles. La plateforme offre plusieurs ensembles de fonctionnalités importantes pour soutenir des projets à grande échelle, tels que la haute disponibilité, la multilocation, les tableaux de bord de surveillance des ressources et de la santé du système, et les tâches de maintenance automatisée.

La licence unique offerte par Ekran System permet des déploiements rentables de toute taille, des petits pilotes aux projets d'entreprise. Les licences flottantes permettent de réaffecter les licences en quelques clics. Pour les environnements virtuels, ce processus est automatisé.

Les cybercriminels améliorent constamment leurs moyens de compromettre les comptes privilégiés. Alimenté par l'intelligence artificielle, le système Ekran UEBA peut détecter un hacker qui a pénétré dans un système d'entreprise en utilisant des identifiants volés.

Ekran System est rapide à installer et s'intègre facilement aux systèmes SIEM et de gestion de tickets. Vous obtiendrez une solution prête à l'emploi juste après une pause café.

L'agent léger fonctionne silencieusement et n'est pas perceptible par les utilisateurs ou les autres programmes. Les données collectées sont enregistrées dans des formats de fichiers vidéo, audio et texte hautement optimisés et consultables, pour un stockage compact des journaux et un reporting facile.

Le logiciel de suivi des employés d'Ekran System s'intègre à votre infrastructure, notamment aux principaux systèmes SIEM et de Support.

En tant que fournisseur de services gérés, nous sommes responsables des serveurs de nos clients, mais nous ne sommes pas les seuls à y avoir accès et des tiers souvent bien intentionnés provoquent des perturbations en apportant des modifications non autorisées. Ekran nous donne la sérénité de savoir que toutes les actions effectuées sur les serveurs sont enregistrées et que nous pouvons rapidement identifier et corriger les problèmes. C'est comme si vous aviez une caméra de surveillance pour votre serveur et, en ces temps de besoin de sécurité accrue et d'audit, c'est parfait pour ce travail.

Notre console de gestion centralisée basée sur le cloud nous permet de surveiller facilement tous nos clients en un seul endroit, ce qui est idéal pour un MSP car nous pouvons rapidement le déployer auprès des clients avec un minimum de modifications, voire aucune, de leur réseau ou de leur infrastructure.

Ekran me donne confiance lorsque je travaille avec des prestataires de services externes, il résout les problèmes liés à l'utilisation de ces services que nous avions par le passé. Le système surveille les sous-traitants et si un problème survient, je peux tout suivre.

Ekran System est devenu un excellent choix pour enregistrer et vérifier les actions des utilisateurs dans notre infrastructure. Il offre un ensemble d'outils puissants et flexibles ; de plus, l'équipe Ekran était prête à personnaliser la plateforme pour nos besoins en y ajoutant plusieurs nouvelles fonctionnalités.

C'est ce qu'ils sont censés faire, non ? C'est l'une des principales raisons pour lesquelles il est compliqué de détecter et d'enquêter sur les incidents de sécurité liés à des acteurs internes à haut risque.

Les attaques les plus dévastatrices et les plus dissimulées du paysage moderne de la cybersécurité proviennent de personnes qui ont accès à l'infrastructure de l'entreprise, en connaissent les tenants et les aboutissants et effectuent chaque jour des milliers d'opérations avec des données et des configurations.

Part des violations de données commises par des employés au cours des 12 derniers mois * *Selon le rapport d'enquête de Verizon sur les violations de données de 2019

** Coût des menaces internes en 2020 : Global

Rapport des organisations par le Ponemon Institute

Coût total moyen des incidents liés aux personnes internes sur une période de 12 mois = 11,45 millions de dollars.

36% de toutes les violations de données dans le secteur financier sont le fait d'un acteur interne.*

59 % de toutes les violations de données dans le domaine des soins de santé sont le fait d'un acteur interne*.

30 % de toutes les violations de données dans l'administration publique sont le fait d'un acteur interne*.

* Selon le Verizon 2019 Data Breach Investigation Report

La version prête à l'emploi d'Ekran System prend en charge le déploiement sur site.

Si vous avez besoin d'une solution SaaS, contactez votre partenaire MSP pour obtenir des informations sur les options qu'il peut vous proposer.

Nous sommes une solution universelle de surveillance des employés qui prend en charge le suivi des activités sur les hôtes bastion, les infrastructures et les serveurs de terminaux, et les ordinateurs de bureau.

Ekran System applique des formats hautement optimisés pour stocker les enregistrements de session et les métadonnées. La plateforme est également optimisée en termes d'utilisation de la bande passante. Vous pouvez voir les performances réelles et les exigences matérielles de base pour certains déploiements typiques dans notre documentation technique .

Ekran System prend en charge la surveillance de l'activité des employés sur les postes de travail virtuels, tels que Hyper-V, VMware et Citrix Session.

Ekran System n'est pas un logiciel espion, donc il ne permet pas de se cacher. Bien que les agents d'Ekran System soient visibles, nous offrons les meilleurs mécanismes de protection des clients sur le marché, ce qui rend notre logiciel inarrêtable même pour les utilisateurs privilégiés.

Ekran System capture toutes les frappes et même le contenu du presse-papiers. Elles sont cachées dans les enregistrements de session, de sorte que les spécialistes de la sécurité ne peuvent pas voir les données sensibles telles que les mots de passe en clair. En même temps, tous les journaux de frappes sont consultables.

Nos clients Linux capturent les commandes exec* et sudo saisies avec tous leurs paramètres ainsi que le contenu de tous les scripts lancés.