Prévention des menaces internes

Prévention des menaces internes

ObserveIT aide les équipes à bloquer les activités des utilisateurs non conformes à la stratégie, en utilisant des rappels aux règlements, des invites d'avertissement et des contrôles de blocage d'applications robustes.

ObserveIT aide les équipes à détecter et enquêter sur les menaces internes.

Bloquer les activités des utilisateurs non conformes aux règles

Le plus souvent, vos utilisateurs ont les clés du royaume. Ils peuvent accéder à des fichiers, des données et des systèmes essentiels pour effectuer leurs tâches quotidiennes. Mais qu’en est-il des outils qu’ils ne devraient pas pouvoir utiliser?

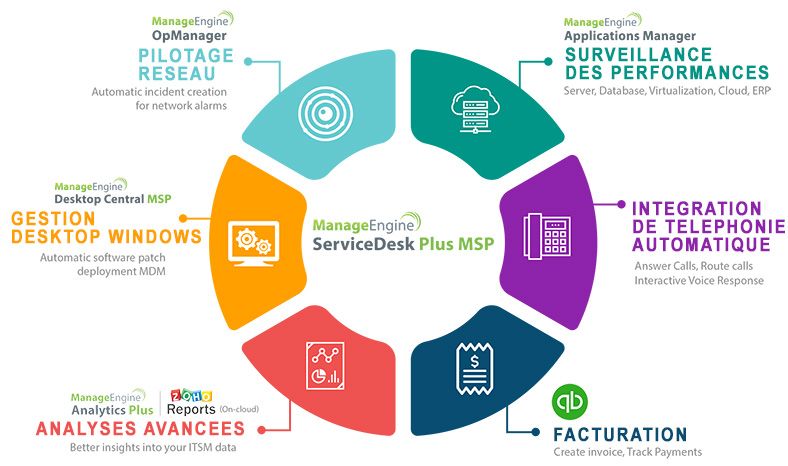

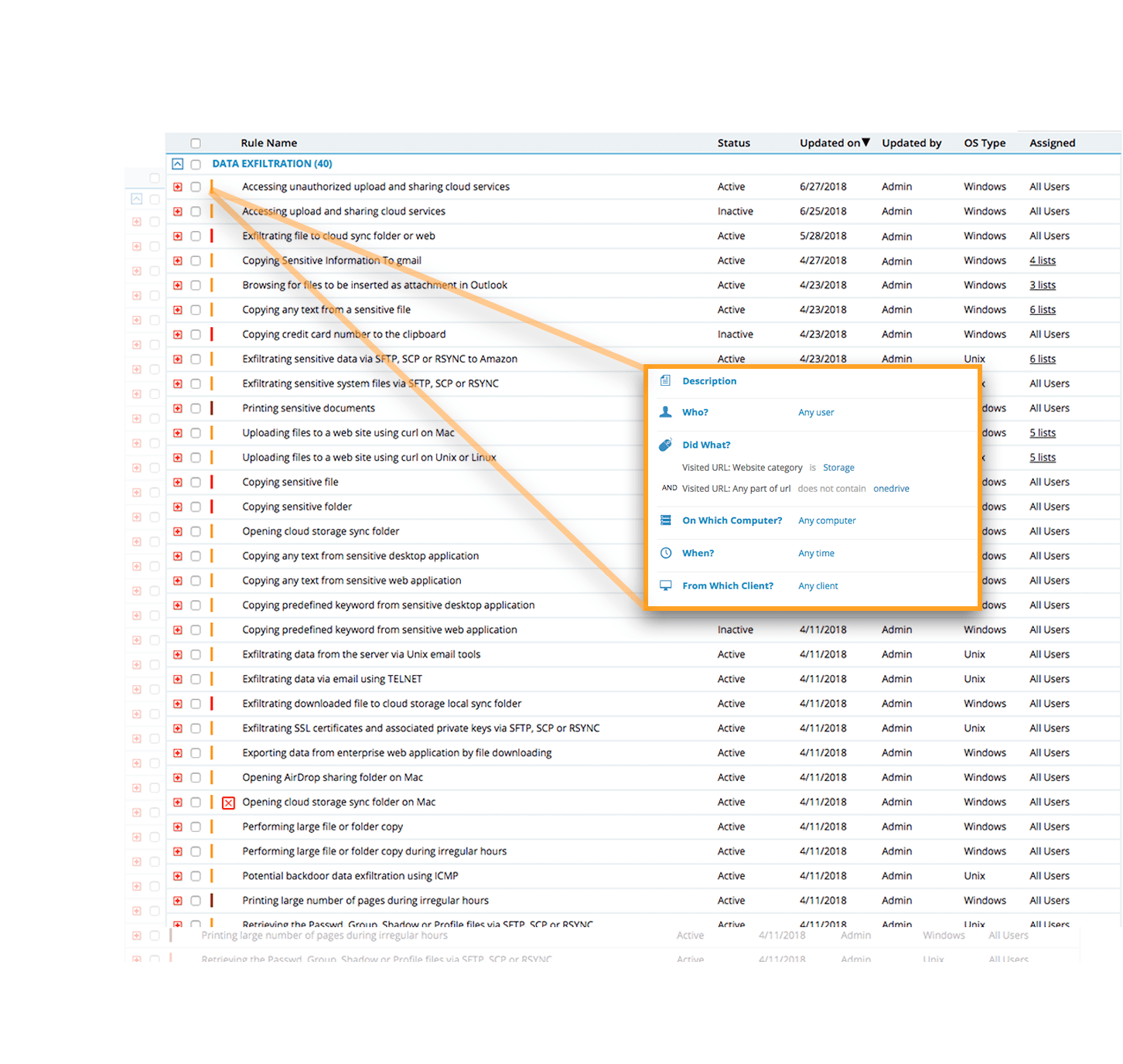

ObserveIT permet aux équipes de sécurité de sélectionner des applications, des outils et des sites Web particuliers comme étant «interdits», bloquant efficacement l'accès basé sur la politique de cybersécurité.

Par exemple: si votre organisation n'autorise pas l'utilisation d'applications de stockage en ligne pour stocker ou partager des fichiers, vous pouvez bloquer l'accès à cet outil localement, ainsi qu'au point d'accès Web. C’est un moyen de prévenir les incidents de menaces internes ou de les arrêter avant qu’ils ne progressent.

Améliorer la sensibilisation à la cybersécurité

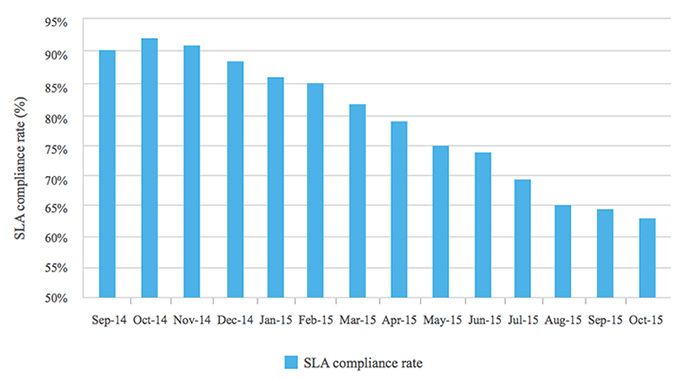

64% de tous les incidents de menaces internes sont causés par des utilisateurs négligents *, et non par des utilisateurs malveillants. Si vous pouviez contacter ces initiés et les encadrer dans les meilleures pratiques en matière de cybersécurité avec des invites en temps réel, le feriez-vous?

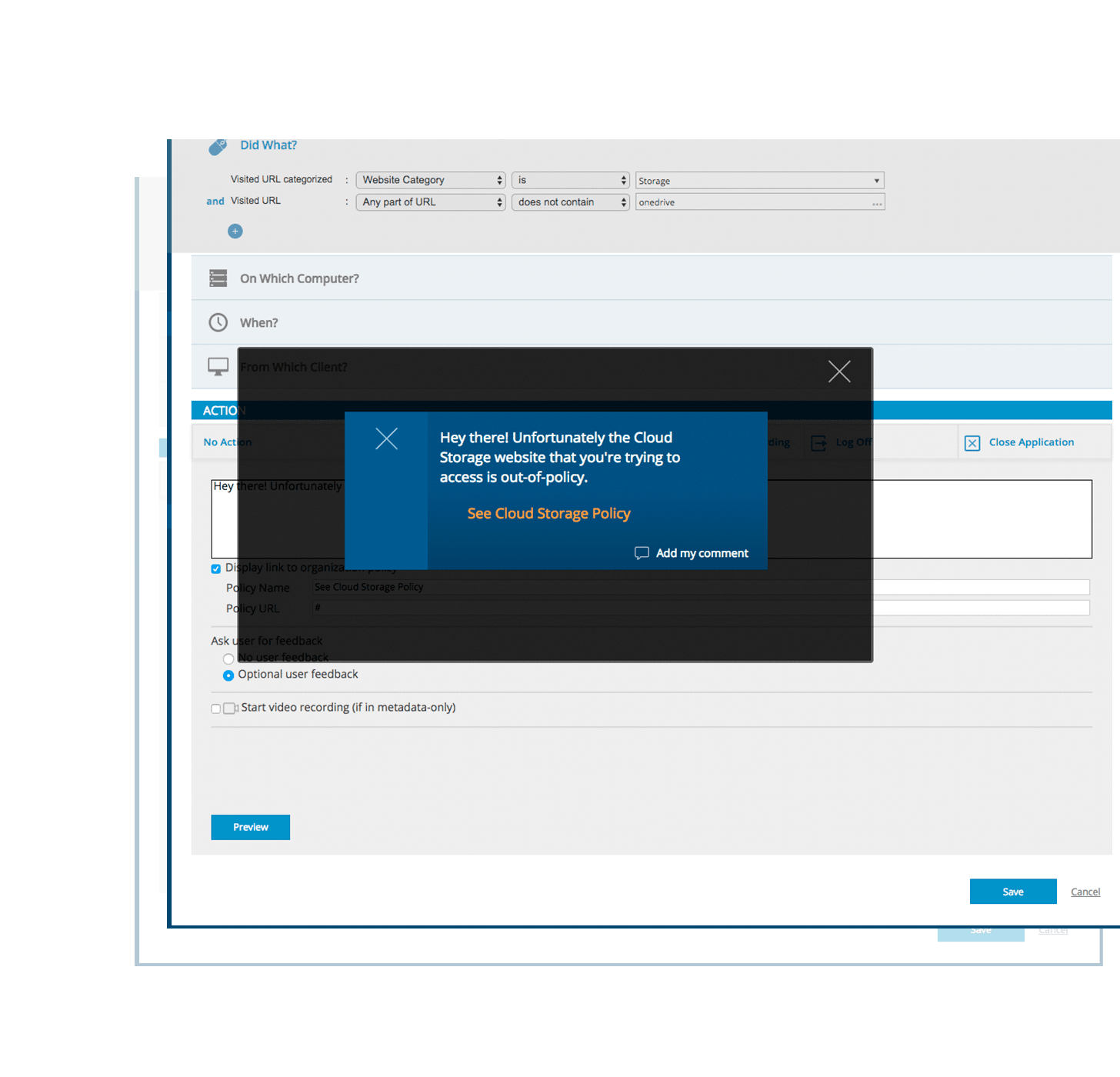

ObserveIT permet un coaching proactif, avec des rappels de politique et des avertissements facultatifs pour améliorer la sensibilisation des utilisateurs à la cybersécurité.

Par exemple: si un utilisateur privilégié ouvre un outil non conforme aux règles, tel qu'une application de stockage en ligne, une invite s'affichera pour l'informer que "l'utilisation de applications de stockage cloud non autorisées va à l'encontre de la politique de sécurité". Fournissez des exemples de solutions de rechange approuvées à cet outil, ainsi qu'une case à cocher pour accuser réception afin de demander à cet utilisateur d'indiquer qu'il comprend que son action est inappropriée.

Au cas où cet utilisateur passerait outre, vous disposez désormais d'une preuve solide basée sur des actions concrètes attestant qu'il a reçu de la documentation sur la stratégie de cybersécurité.

*Basé sur une étude indépendante du Ponemon Institute (2018)