Les dernières personnes que vous souhaitez voir identifier une fuite de données issues d'une menace interne sont vos clients. Malheureusement, c'est ce qui est récemment arrivé à la société de sécurité Trend Micro lorsqu'un employé malhonnête a vendu des informations provenant d'une base de données de support client, selon la BBC. L'entreprise n'aurait été informée de l'incident qu'après que des clients se soient plaints d'appels téléphoniques suspects qui auraient été passés par Trend Micro en août 2019.

Sur la base de l'enquête de Trend Micro, il leur a fallu un mois pour prouver de manière concluante qu'un initié avait causé l'infraction. Dans ce cas, les données sensibles des clients se trouvaient dans les bases de données utilisées par le support client et un employé y a apparemment accédé soit en augmentant ses privilèges d'accès soit en contournant les contrôles existants. L'initié malveillant a vendu les renseignements sur les clients à des arnaqueurs tiers bien que les canaux d'exfiltration des données n'aient pas été révélés.

Lorsqu'une entreprise de sécurité est elle-même touchée par des personnes de l'intérieur, c'est une preuve solide que le problème de la menace interne peut être difficile à résoudre uniquement avec des défenses traditionnelles. Cependant, grâce à une stratégie efficace de gestion des menaces internes, les organisations peuvent souvent identifier rapidement et efficacement ces menaces avant qu'elles ne se transforment en une véritable brèche et n'entraînent des problèmes financiers ou de réputation potentiels.

Réduire le temps nécessaire pour découvrir une menace interne

Selon Graham Cluley, expert en cybersécurité, dans l'article de Trend Micro de la BBC ci-dessus, "Vous pouvez disposer de toute la sécurité nécessaire pour empêcher les pirates externes d'entrer, mais cela n'empêche pas le personnel interne de prendre des données et de les utiliser à des fins préjudiciables". De nombreuses oentreprises commettent l'erreur de se concentrer uniquement sur la sécurité externe, au détriment des menaces internes. Cependant, cette approche pourrait s'ajouter à un problème coûteux, si les insiders ne sont pas traités efficacement.

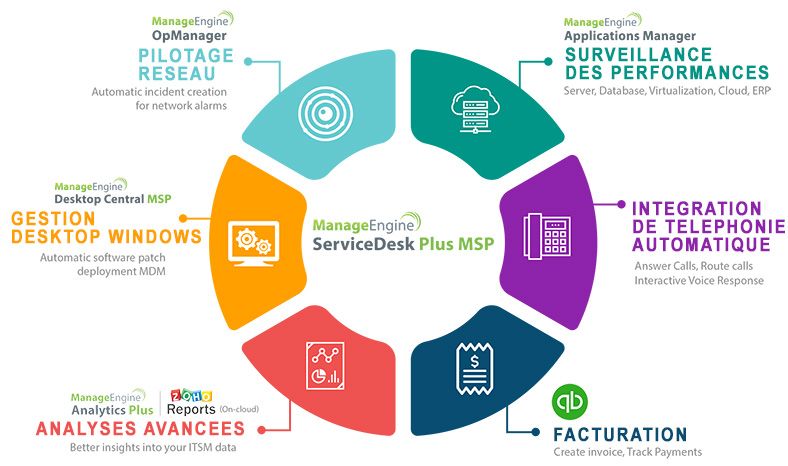

Heureusement, une solution de gestion des menaces dédiée est conçue pour aider les équipes de sécurité à identifier rapidement la cause fondamentale d'un incident, en découvrant les activités risquées des utilisateurs et les mouvements de données. En le liant à l'affaire Trend Micro, ObserveIT surveillerait les activités suspectes sur les serveurs et les postes de travail, telles que cette base de données de support client et le bureau de l'employé. Plus important encore, ObserveIT peut détecter les nombreuses actions malveillantes conduisant à la brèche telles que :

- Accès inapproprié à un serveur sensible (en utilisant des comptes partagés ou l'identité de quelqu'un d'autre)

- Téléchargement ou copie d'enregistrements à partir d'un serveur de base de données

- Exfiltration par des canaux courants tels que le courrier électronique, le Web ou le stockage de données en ligne

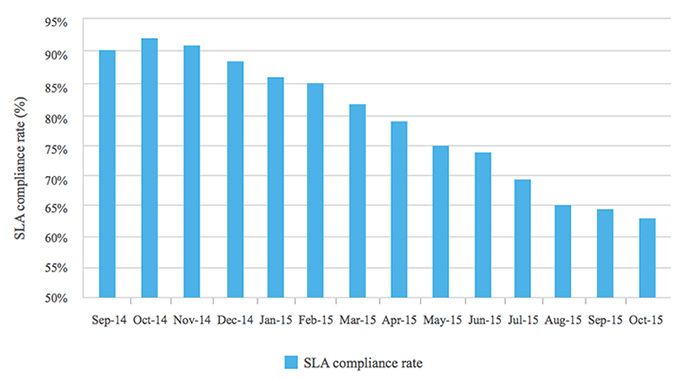

Il est important de surveiller l'activité des utilisateurs et des données, car les données ne se déplacent pas d'elles-mêmes - les gens déplacent les données. Un analyste de la sécurité pourrait identifier les activités suspectes en quelques minutes dans son SIEM ou dans le portail ObserveIT. En effet, plusieurs de nos clients nous ont dit qu'ObserveIT leur permet de passer des minutes ou des heures sur des enquêtes qui ont pris des semaines ou des mois. Le contexte utilisateur détaillé permet aux entreprises d'agir rapidement en cas d'incidents d'initiés potentiels (qu'ils soient malveillants ou accidentels).

Comprendre le contexte des incidents potentiels

Malheureusement, de nombreux incidents de menaces internes peuvent laisser les entreprises dans le doute si elles n'ont pas le contexte approprié pour savoir exactement ce qui s'est passé, de qui, quand, et comment. Dans le cas de Trend Micro, les arnaqueurs en savaient tellement sur les clients que Trend Micro soupçonnait que sa base de données clients ait été piratée. Plutôt que de laisser ce type d'information à la spéculation, les organisations peuvent connaître toute l'histoire des incidents de menaces d'initiés avec des informations détaillées sur les activités des utilisateurs et des données.

Grâce à une solution comme ObserveIT, les analystes de sécurité peuvent accéder à des métadonnées sur l'activité des utilisateurs, les mouvements de fichiers et les activités du serveur qui pourraient être considérées comme suspectes. Dans l'exemple de l'exfiltration non autorisée de données d'une base de données client, le système déclencherait une alerte qui informerait l'analyste des activités suspectes de l'utilisateur. À partir de là, l'analyste examinerait la chronologie de l'activité des utilisateurs et leurs mouvements de données sur les clients avant, pendant et après les alertes d'ObserveIT. La plate-forme ObserveIT établit une corrélation entre l'activité des serveurs, du Web, des applications et des points finaux et l'utilisateur en question afin qu'un analyste n'ait pas à comparer manuellement les journaux. Pour obtenir des preuves irréfutables d'actes répréhensibles, un analyste ferait des captures d'écran de l'utilisateur déplaçant les données du serveur et les exfiltrerait ensuite de leur point d'extrémité. Dans les industries ou les pays fortement réglementés, ObserveIT peut anonymiser les données des utilisateurs à des fins de confidentialité et de conformité.