Accepter la réalité d'un paradigme informatique hybride est essentiel pour créer un programme de sécurité qui fonctionne réellement. En particulier, il est important de reconnaître que les menaces internes prennent différentes formes dans le cloud par rapport aux environnements sur site. De plus, au fur et à mesure que l'infrastructure devient plus complexe et diversifiée, les identités et les informations d'identification se multiplient, ce qui peut empêcher les équipes de sécurité de maintenir une surveillance centralisée.

Aujourd'hui, un programme efficace contre les menaces internes est un programme capable d'identifier et de mettre fin aux comportements à risque, qu'ils se produisent sur un terminal, sur un réseau local, dans le cloud public ou ailleurs.

Examinons ce que les entreprises doivent comprendre sur l'informatique hybride pour se protéger contre les menaces internes.

Nouvelles voies pour les menaces internes dans le cloud

Le cloud apporte aux entreprises de nombreux avantages, allant d'une évolutivité rapide à des économies de coûts. Cependant, par nature, le cloud ouvre également beaucoup plus de vecteurs pour accéder aux données et donc davantage d'opportunités d'incidents de menaces internes.

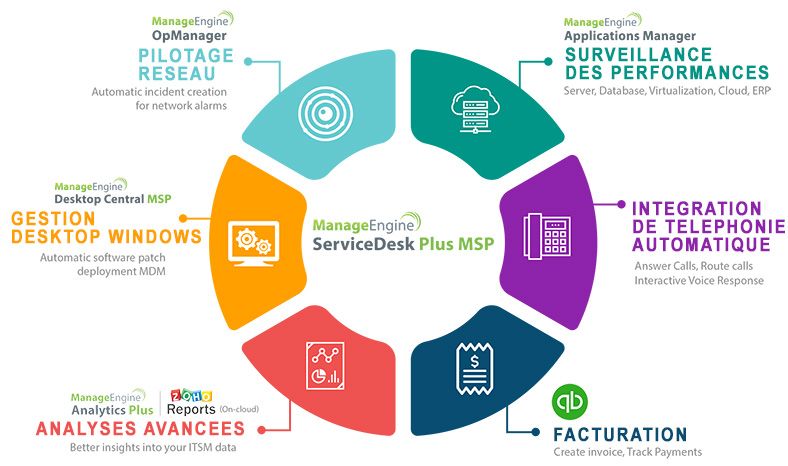

Le cloud a également, à bien des égards, rendu plus facile que jamais pour les organisations de faire appel à des sous-traitants tiers pour faire le travail, ce qui a conduit à une augmentation de cette pratique.

Par exemple, les entreprises peuvent désormais importer des contrats MSSP dans un portail SIEM partagé, comme elles le feraient avec un employé.

Bien que le recours à la main-d’œuvre sous contrat puisse s’avérer très judicieux, cela signifie également qu’il existe un plus grand nombre de personnes susceptibles de devenir des menaces internes. Un grand nombre de ces sous-traitants peuvent être des utilisateurs privilégiés , avec des informations d'identification administratives qui leur donnent accès à des parties sensibles de l'infrastructure de l'entreprise.

La bonne nouvelle est que les fournisseurs de cloud public ont fait un excellent travail en documentant leurs mesures de sécurité et de conformité et offrant un large éventail d'outils pour aider les entreprises à protéger leur infrastructure contre les menaces internes. Pour tirer parti du cloud sans ouvrir votre entreprise à de nouvelles menaces internes, il est important de comprendre deux principes clés.

Principe 1 : Responsabilité partagée

Les organisations doivent adhérer au modèle de responsabilité partagée en matière de cloud. L'idée de base est la suivante : les fournisseurs de cloud public comme AWS et Azure sont responsables de la sécurité du cloud, tandis que les organisations sont responsables de la sécurité dans le cloud.

En d'autres termes, il vous appartient de vous assurer de mettre en œuvre des mesures de sécurité telles que le cryptage et les contrôles d'accès et d'authentification afin de protéger vos données et vos applications dans le cloud. Tant que vous prenez ces mesures, rien ne vous empêche de stocker des données sensibles dans le cloud.

Principe 2 : Moindre privilège

Dans le même ordre d'idées, l'un des meilleurs moyens d' atténuer le risque de menace interne est d'utiliser le principe du moindre privilège. Cela signifie que les utilisateurs privilégiés, allant des employés aux sous-traitants, ne devraient avoir que le minimum d'accès dont ils ont besoin pour effectuer leur travail, sans plus.

Dans certains cas, cela peut signifier l’octroi d’ un accès temporaire et sa révocation rapide. Le privilège minimal peut également être un principe utile pour la sécurité sur site, mais il est particulièrement important dans le cloud, où laisser un accès ouvert aux infrastructures ne signifie pas seulement qu'un employé ou un sous-traitant peut y accéder ; cela peut signifier que n'importe qui peut utiliser cet accès

Consolidation de l'identité à travers l'infrastructure

L'un des plus grands défis de l'exploitation d'une infrastructure informatique hybride est qu'il peut être difficile pour les équipes de sécurité de déterminer qui est qui parmi les applications sur site et dans le cloud. Pour cette raison, une infrastructure hybride entraîne souvent d'importants « angles morts » de sécurité. Cela peut rendre difficile d'identifier quand, par exemple, un employé abuse de privilèges et représente une menace interne.

L'implémentation d'une plate-forme centrale de gestion des identités peut créer une identité unifiée sur site et dans le cloud pour chaque utilisateur, ce qui accroît la visibilité des organisations de sécurité et permet de comprendre qui est qui dans l'organisation. Cela peut également aider la sécurité à construire la documentation et la preuve dont ils ont besoin si, par exemple, un utilisateur entreprend une opération non autorisée qui peut représenter une menace interne.

Une fois qu'il est possible de comprendre «qui est qui» au sein d'une infrastructure hybride, la détection des menaces internes doit se concentrer sur l'activité des utilisateurs et le transfert des données, ce que nous verrons ci-dessous.

Une approche hybride et favorable au cloud pour la gestion des menaces internes

La surveillance de l'activité des utilisateurs et la surveillance de l'activité des données sont les meilleurs moyens de surveiller et de capturer les données clés et le contexte des incidents de menaces internes, quel que soit le lieu où une activité suspecte se produit. En vous concentrant sur les activités des utilisateurs et des données, vous êtes indifférent au lieu où l'activité se déroule.

Les équipes de sécurité devraient pouvoir suivre et alerter le mouvement des fichiers dans les dossiers locaux et les services de stockage en cloud, ainsi que sur les supports amovibles, car les utilisateurs déplacent souvent les données entre ces sources lorsqu’ils tentent de les exfiltrer. En outre, les analystes de la sécurité et les enquêteurs devraient être en mesure de capturer tous les comportements des utilisateurs et de créer rapidement un contexte autour de tout incident survenu.

La plate-forme de surveillance des menaces internes d'ObserveIT surveille et capture les données clés relatives aux incidents de menace interne, qu'ils se produisent sur site ou dans le cloud. ObserveIT surveille les sessions utilisateur (y compris les activités à l'écran, à la souris et au clavier, ainsi que les connexions locales et distantes) et transmet les données capturées en temps réel. Ainsi, les analystes de la sécurité peuvent documenter les incidents de menaces internes et les ressources humaines, juridiques et autres peuvent agir de manière opportune.

L'informatique hybride est la réalité d'aujourd'hui et le sera probablement pour longtemps. Les organisations doivent prendre en compte cette réalité lors de la création d'un programme de lutte contre les menaces internes afin de réduire le risque d' incidents coûteux de menaces internes .