Une étude d'ESG sur la gestion des cyber risques, à laquelle ont participé 340 professionnels de la cybersécurité, a révélé que 40 % d'entre eux estimaient que le suivi de la gestion des correctifs et des vulnérabilités dans le temps était leur plus grand défi.

L'approche traditionnelle de la gestion des correctifs et des vulnérabilités

Traditionnellement, ces processus impliquent des outils dédiés exploités par différentes équipes.

L'équipe de sécurité utilise des vulnérabilités scanner pour identifier les vulnérabilités sur les périphériques et envoie un ticket à l'équipe IT ou de remédiation avec les détails de la vulnérabilité et les actions requises pour la corriger. Les administrateurs IT utilisent des outils de correction pour rechercher sur le réseau les détails des correctifs manquants, et ils comparent ces résultats avec les données envoyées par l'équipe de sécurité pour établir une corrélation entre les correctifs requis pour résoudre les vulnérabilités. Ils téléchargent ensuite les correctifs sur les sites des fournisseurs, en vérifient la stabilité et les déploient dans leur environnement de production. Une autre série d'analyses est effectuée par l'équipe IT pour s'assurer que la vulnérabilité est bien corrigée, et l'état de la correction est envoyé à l'équipe de sécurité, qui doit effectuer une validation supplémentaire pour fermer la boucle de la gestion des vulnérabilités.

Vous ne voyez rien de mal à cette approche ? Bien qu'elle permette de faire le travail, elle est loin d'être efficace. Voici quelques raisons pour lesquelles il en est ainsi et pourquoi il est préférable d'opter pour une solution intégrée de gestion des correctifs et des vulnérabilités.

Augmentation des délais de remédiation :

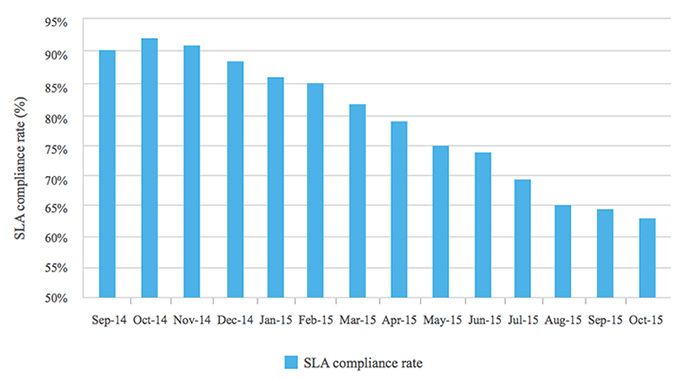

Jongler avec plusieurs outils pour la gestion des correctifs et des vulnérabilités aboutit à un flux de travail cloisonné et inefficace, qui ajoute de la complexité, crée des analyses redondantes, creuse le fossé entre la détection des vulnérabilités et l'application des correctifs, et ralentit considérablement le processus de correction des risques. Il ne faut pas s'étonner que les entreprises, en général, prennent plus de deux mois pour combler une vulnérabilité découverte. Un rapport d’Edgecan estime qu'il faut 67 jours.

L'écart entre la divulgation de la vulnérabilité et la disponibilité du code d'exploitation s'étant réduit ces derniers jours, les entreprises doivent être plus rapides dans leur remédiation. Une étude du Ponemon Institute indique que 60 % des brèches en 2019 étaient dues à des correctifs non appliqués, c'est-à-dire des correctifs facilement disponibles mais non déployés.

La gestion des correctifs et des vulnérabilités doit être abordée comme un processus unitaire. Au lieu de passer d'un outil à l'autre pour exécuter une tâche, une solution intégrée de gestion des correctifs et des vulnérabilités offre à toutes les équipes travaillant sur cette tâche une visibilité unifiée et un meilleur suivi, de la détection à la fermeture, à partir d'un emplacement central. Cela élimine également le besoin d'analyses redondantes. Une seule analyse permet de récupérer toutes les informations sur les vulnérabilités et les correctifs et de les mettre automatiquement en corrélation, ce qui permet de remédier directement et rapidement à la situation.

Manque de précision :

Les produits spécifiques ne s'interfacent pas bien entre eux, ce qui augmente la probabilité d'une disparité potentielle des données entre les solutions intégrées. En d'autres termes, tous les correctifs requis peuvent ne pas être déployés complètement et des vulnérabilités critiques peuvent ne pas être corrigées. Une solution unifiée rationalise toutes les tâches interdépendantes à partir d'une seule console, éliminant ainsi toute possibilité d'erreur.

Les défis de gestion s'accumulent :

Le déploiement et la mise en œuvre de multiples outils, ainsi que la formation du personnel à leur utilisation, peuvent être maladroits et prendre du temps. En outre, l'exécution simultanée de plusieurs outils peut avoir un impact sur la consommation de la bande passante du réseau. Pour couronner le tout, l'installation de plusieurs agents sollicite les ressources du système et en affecte les performances. Toutes ces écueils peuvent être évités si vous utilisez une solution intégrée.

Difficultés de mise à l'échelle :

Il est également difficile de faire évoluer ces outils distincts pour prendre en charge davantage de dispositifs à long terme. Le paysage informatique moderne est extrêmement dynamique ; il se caractérise par l'ajout fréquent d'actifs, de connexions avec de nouveaux partenaires, etc. Si l'un des agents n'est pas installé sur l'un des nouveaux équipements, cela peut compliquer davantage le flux de travail et créer plusieurs failles de sécurité.

Augmentation du budget de la sécurité :

Allons droit au but : le déploiement et la maintenance d'outils distincts pour la gestion des correctifs et des vulnérabilités vous coûteront deux fois plus cher. C'est aussi simple que cela. Les investissements supplémentaires comprennent des sessions de formation dédiées à chaque produit pour les nouveaux employés.

Pour vous débarrasser de tous ces maux, votre meilleure chance est d'investir dans ManageEngine Vulnerability Manager Plus, une solution de gestion des correctifs et des vulnérabilités entièrement intégrée qui utilise une interface unique et un agent unique pour faciliter la détection, la hiérarchisation et la correction des vulnérabilités, le tout à partir d'un seul endroit.

La fonction de gestion des vulnérabilités basée sur le risque de Vulnerability Manager Plus permet aux administrateurs IT de donner la priorité à la réponse aux vulnérabilités à haut risque en fonction de leur exploitabilité et de leur impact. Les administrateurs peuvent remédier aux vulnérabilités dans un environnement de n'importe quelle taille en déployant les derniers correctifs en un rien de temps grâce à la fonctionnalité intégrée de correction du produit. Parallèlement, sa fonction de gestion automatisée des correctifs permet de maintenir à jour Windows, macOS, Linux et plus de 350 applications tierces en permettant aux administrateurs IT d'automatiser et de personnaliser l'ensemble du cycle des correctifs, depuis la détection des correctifs manquants, leur téléchargement depuis les sites des fournisseurs et leur test de stabilité jusqu'à leur déploiement sur tous les points d'extrémité, où qu'ils se trouvent.

Apprenez-en davantage sur les capacités exhaustives de Vulnerability Manager Plus, ou faites un essai gratuit de 30 jours pour voir la gestion intégrée des correctifs et des vulnérabilités en action.