Le travail à distance est devenu la nouvelle norme. Les entreprises s'adaptent à la volatilité actuelle du marché en modifiant leurs stratégies commerciales, en rédigeant de nouveaux modes de fonctionnement et en définissant de nouvelles politiques, toutes axées sur un thème : le travail à distance.

Cette transition vers le travail à distance n'a certainement pas été facile et comporte une série de défis uniques. Le déplacement des activités commerciales vers des environnements distants a un impact profond sur l'infrastructure informatique et les réseaux internes d'une entreprise. Les anomalies de bande passante, les performances des VPN, les goulets d'étranglement de la sécurité et les complications de configuration du réseau sont autant de problèmes sans précédent qui peuvent entraver la productivité d'une main-d'œuvre distante.

Ce blog fait la lumière sur les mesures cruciales que les entreprises doivent surveiller pour maintenir leur continuité opérationnelle et permettre à leur personnel éloigné de travailler. Nous aborderons également le rôle d'un système de sécurité basé sur l'alarme dans la rationalisation du dépannage des défauts identifiés.

Quels sont les paramètres qu'il est important de surveiller pour les environnements de travail à distance ?

Étant relativement nouveau, le cadre de travail à distance pourrait exiger des composants de réseau supplémentaires et des services innovants. Il peut également entraver la configuration et la maintenance de l'infrastructure informatique existante. C'est pourquoi il est essentiel de surveiller les paramètres pertinents pour déterminer la santé et les performances de l'infrastructure informatique d'une entreprise.

Ce sont là quelques-unes des mesures essentielles que les entreprises doivent suivre dans l'environnement du travail à domicile :

-

Statut du tunnel VPN : La disponibilité des tunnels VPN permet de garantir un flux continu de données entre les points d'extrémité, et entre les points d'extrémité distants et les réseaux d'entreprise. C'est pourquoi la surveillance de l'état des tunnels VPN est essentielle, car elle permet de savoir clairement quels tunnels VPN sont en service et quels sont ceux qui sont inactifs.

-

Utilisation du VPN aux périodes de pointe: Le suivi des tendances d'utilisation du VPN permet d'évaluer la demande moyenne de connexions VPN à différents moments de la journée. La mesure de l'utilisation aux heures de pointe, qui représente le nombre maximum de connexions VPN établies dans une journée, aide à planifier et à prévoir la capacité du VPN. Le suivi de cette mesure permet aux entreprises d'évaluer la demande et de développer leur infrastructure VPN en conséquence.

-

IP VPN destinations: Il est vital de surveiller les destinations sur Internet des travailleurs à distance via des connexions VPN terrestres ou à la demande, car ces IP peuvent servir de points chauds potentiels par lesquels des acteurs malveillants peuvent mettre en péril l'intégrité des réseaux d'entreprise. Ainsi, le suivi des destinations des IP VPN peut aider à mettre sur liste noire les IP hostiles et à prévenir les menaces imminentes.

-

Consommation de la bande passante: L'indisponibilité d'une bande passante adéquate peut avoir un impact profond sur les performances des applications vitales. Une surveillance cohérente de la consommation de bande passante permet de cibler les IP qui consomment des niveaux de bande passante excessifs et, par conséquent, d'aider les entreprises à réduire leur utilisation.

-

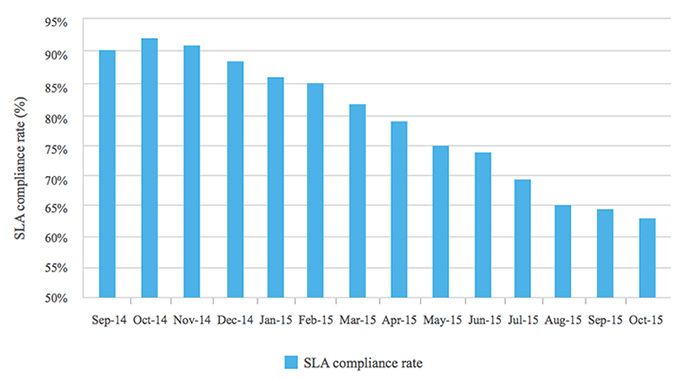

Respect des politiques de sécurité: Les terminaux distants ont une probabilité plus élevée d'être infectés que les postes de travail traditionnels sur site. Les entreprises doivent formuler des politiques de sécurité pour protéger les terminaux distants contre les menaces et surveiller la conformité de chaque actif distant à ces politiques. Ce n'est qu'une fois que la conformité d'un dispositif est validée qu'il peut accéder aux services essentiels à l'entreprise.

-

Changements de configuration: Les configurations de réseau doivent être modifiées pour offrir une expérience transparente aux utilisateurs distants. Toutefois, il est risqué d'effectuer ces opérations manuellement, car la moindre erreur pourrait entraîner une violation des données ou une panne de réseau. La surveillance des changements de configuration 24 heures sur 24 peut aider à éviter les incidents de réseau.

Comment un système de sécurité basé sur l'alarme s'intègre-t-il dans un environnement de travail à distance ?

Les alarmes instantanées déclenchées après l'identification des anomalies dans un réseau peuvent contribuer à rationaliser le dépannage avant qu'elles ne perturbent les opérations. C'est pourquoi la mise en service d'un système de sécurité basé sur des alarmes fera des merveilles pour un personnel éloigné.

Avec un système de sécurité solide, vous devriez être en mesure de:

-

Surveiller tous les types d'alarmes à partir d'une seule console.

-

Configurer des seuils à plusieurs niveaux pour les mesures, et vérifier les violations.

-

Accuser réception des alertes de surveillance afin d'éviter un examen redondant des problèmes résolus.

-

Faire remonter les alarmes vers les adresses électroniques/identifiants appropriés lorsqu'elles n'ont pas été prises en compte.

-

Supprimer les alarmes pendant une période définie - par exemple, pendant la maintenance.

-

Diffuser des alertes sur plusieurs profils de notification tels que le courrier électronique, les SMS et Slack.

ManageEngine ITOM solutions: Votre première et dernière ligne de défense

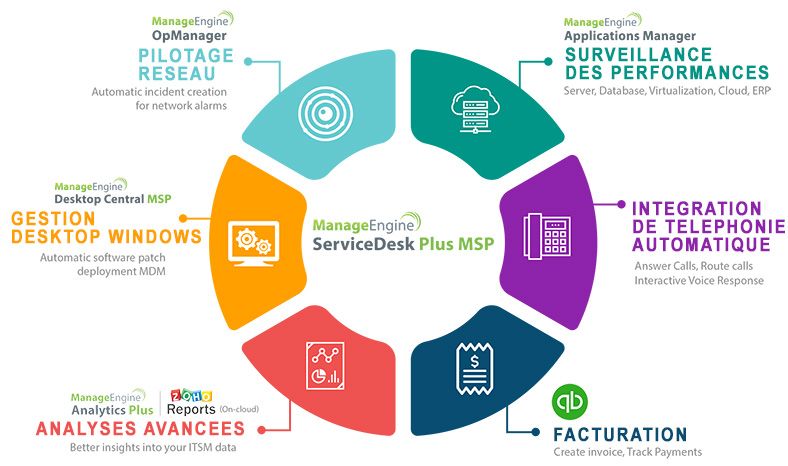

La gamme de solutions de gestion des opérations informatiques (ITOM) de ManageEngine peut aider les entreprises à passer sans effort au travail à distance. Nos produits ITOM peuvent aider les entreprises à résoudre leurs problèmes de réseau, de configuration, d'applications, de sécurité du réseau et de gestion des serveurs résultant du scénario de travail à distance.

-

ManageEngine OpManager, un outil de surveillance réseau complet, dispose d'une fonction de surveillance VPN intégrée qui permet de contrôler les performances et la disponibilité des connexions VPN. Le système de sécurité par alarme d'OpManager permet également aux administrateurs de réseau de détecter de manière proactive les pannes et de prendre des mesures correctives avant qu'elles n'affectent les activités de l'entreprise.

-

ManageEngine Firewall Analyzer aide à planifier la capacité et à surveiller la sécurité des connexions VPN afin de prévenir les cyberattaques et l'utilisation inappropriée du VPN.

-

ManageEngine NetFlow Analyzer exploite les technologies de flux pour fournir une visibilité en temps réel sur les performances de la bande passante du réseau afin de détecter les anomalies.

-

Avec ManageEngine Network Configuration Manager, Les entreprises peuvent effectuer des modifications de configuration à distance, automatiser les tâches, sauvegarder les configurations et vérifier les violations de conformité.

L'arsenal de solutions ITOM de ManageEngine est tout ce dont une entreprise a besoin pour renforcer ses effectifs à distance et assurer la continuité des activités. Laissez la gamme de solutions ITOM de ManageEngine faire le gros du travail pour votre entreprise !

Pour en savoir plus sur la façon dont les solutions ITOM peuvent soutenir le personnel à distance, essayez nos produits gratuitement pendant 30 jours, ou inscrivez-vous pour une démo gratuite et personnalisée.

Vignesh Pathiban, Content Marketer