Alors que les entreprises dépensent beaucoup d'argent pour protéger leurs données contre les accès non autorisés de l'extérieur, les utilisateurs internes malveillants ne sont pas moins dangereux. Selon le rapport 2021 Data Breach Investigation Report [PDF] par Verizon, 36 % de toutes les violations de données subies par les grandes entreprises en 2020 ont été causées par des acteurs internes. Pour les petites et moyennes entreprises, ce chiffre était de 44 %.

Les entreprises victimes d'attaques d'utilisateurs internes malveillants sont confrontées à de nombreuses conséquences négatives : perte de données confidentielles, de revenus, de clients, atteinte à la réputation, voire faillite. Examinons de plus près comment les entreprises peuvent détecter un utilisateur interne malveillant avant qu'il ne cause des dommages.

Qu'est-ce qu'un utilisateur interne malveillant ?

Le United States Computer Emergency Readiness Team (CERT) définit un utilisateur interne malveillant comme un employé actuel ou ancien, des entrepreneurs ou des partenaires commerciaux de confiance d'une entreprise qui abusent de leurs accès autorisés à des actifs critiques d'une manière qui affecte négativement l'entreprise.

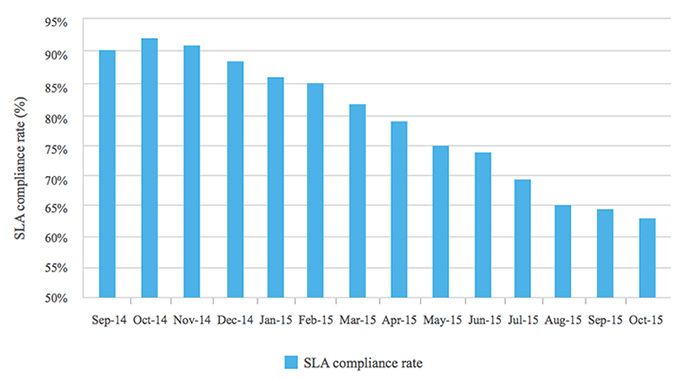

Les utilisateurs internes malveillants sont plus difficiles à détecter que les attaquants externes, car ils ont un accès légitime aux données d'une entreprise et passent la plupart de leur temps à effectuer des tâches professionnelles régulières. La détection des attaques d'utilisateurs internes malveillants prend donc beaucoup de temps. Selon le rapport du Ponemon Institute, 2020 Cost of Insider Threat [PDF] il faut en moyenne 77 jours pour détecter et contenir un incident de sécurité lié à un utilisateur interne.

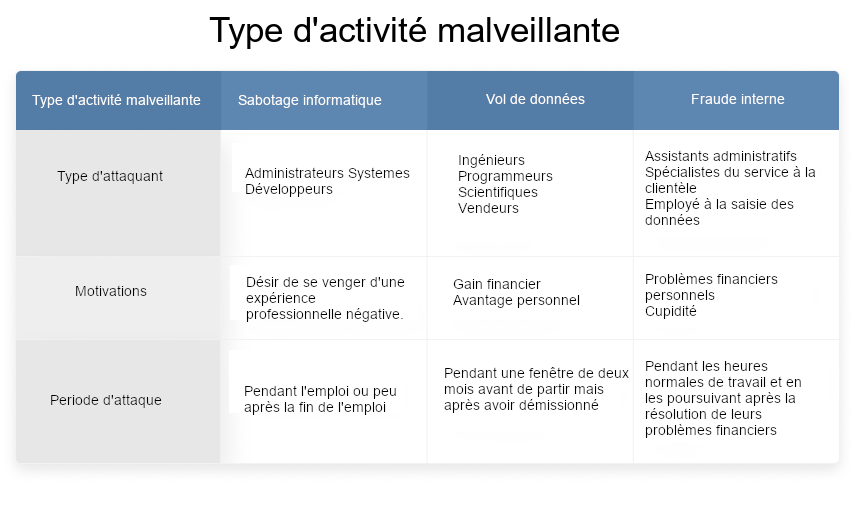

Dans leur guide des menaces internes, le CERT décrit la classification des activités malveillantes des utilisateurs internes :

- Sabotage informatique, utilisation abusive des technologies de l'information pour causer un préjudice spécifique à une entreprise ou à un individu. Ces types d'attaques sont généralement menées par des administrateurs système, des programmeurs ou d'autres employés techniquement compétents, qui peuvent dissimuler leurs actions malveillantes et mettre hors service les opérations d'une entreprise. Ces personnes sont généralement motivées par le désir de se venger d'une expérience professionnelle négative et exécutent généralement leurs attaques pendant leur emploi ou peu après leur licenciement.

- Vol de données, consiste à voler la propriété intellectuelle ou des données sensibles d'une entreprise pour en tirer un gain monétaire ou un avantage personnel. Les utilisateurs internes qui volent des données sont généralement des employés en poste : ingénieurs, programmeurs, scientifiques, vendeurs, etc. La plupart d'entre eux volent les mêmes informations que celles auxquelles ils ont accès dans le cadre de leur activité professionnelle normale, dans l'intention de les vendre, de les utiliser dans le cadre de leur nouvel emploi ou de créer leur propre entreprise. Ce type d'utilisateur interne peut agir seul ou en coopération avec d'autres employés.

- Espionnage industriel,fait également partie de cette catégorie d'incidents d'utilisateurs internes. Dans le cadre de l'espionnage d'entreprise, les utilisateurs internes volent des secrets commerciaux afin qu'une tierce partie puisse obtenir un avantage concurrentiel. Le vol de données est généralement effectué pendant une période de deux mois avant le départ d'un employé mais après sa démission.

- Fraude, accès non autorisé ou modification des données d'une entreprise. Habituellement, la motivation de la fraude est le gain personnel ou le vol de données dans l'intention d'usurper l'identité ou de frauder les cartes de crédit. Ces attaques sont généralement commises par des employés de niveau inférieur, comme des assistants administratifs, des spécialistes du service à la clientèle ou des commis à la saisie de données. Dans la plupart des cas, ces personnes sont motivées par des problèmes financiers personnels ou par la cupidité, et ce n'est que dans certains cas qu'elles sont engagées par des personnes extérieures. La plupart effectuent leurs actions malveillantes pendant les heures de travail normales et continuent à agir de manière malveillante même après la résolution de leurs problèmes financiers.

Il est nécessaire de comprendre que les attaques menées par des utilisateurs internes malveillants sont rarement commises au hasard, car les utilisateurs internes planifient généralement leurs actions ou agissent après un événement déclencheur. Ainsi, nous pouvons noter des indicateurs comportementaux typiques des utilisateurs internes malveillants et des indicateurs techniques d'attaques planifiées.

Les facteurs qui influencent les activités malveillantes

Il existe quatre facteurs qui influencent la décision d'un utilisateur interne malveillant et le type d'activité qu'il choisira :

- Facteurs organisationnels — Ces facteurs comprennent la culture d'entreprise et les politiques de cybersécurité et influencent la décision d'un utilisateur interne potentiel d'agir ou non. Par exemple, la culture d'une entreprise détermine la sensibilisation des utilisateurs internes aux menaces internes et l'éducation des employés sur les conséquences d'une attaque. Les politiques de cybersécurité (si elles sont explicites et appliquées à la lettre) montrent aux utilisateurs internes, à quel point les données sensibles sont bien protégées et à quel point l'entreprise prend la cybersécurité au sérieux.

- Facteurs techniques — Un système de cybersécurité mis en place dans une entreprise est la clé pour détecter et arrêter une menace d'utilisateur interne. Un tel système comprend généralement la surveillance de l'activité des utilisateurs, la gestion des accès, la gestion des identités et d'autres outils. Un système de cybersécurité influence également le type d'attaque qu'un utilisateur interne peut choisir. Par exemple, si une entreprise dispose d'un système de surveillance, un utilisateur interne peut obtenir l'accès au compte d'un autre utilisateur pour agir sans être détecté. Il peut aussi essayer d'abuser de l'accès aux données sensibles s'il n'y a pas de système de gestion des accès.

- Facteurs environnementaux — L'environnement externe, tel que les programmes politiques, la réputation de l'entreprise et les normes culturelles et éthiques, peut inciter un employé à agir de manière malveillante. Par exemple, un employé peut saboter une ligne de production s'il pense qu'elle pollue la nature.

- Facteurs individuels — La motivation personnelle comprend l'image de soi, les croyances, le profil psychologique d'une personne, les questions personnelles ou financières, les relations avec l'entreprise et les collègues, etc. Par exemple, les employés peuvent essayer de tirer illégalement profit d'une organisation pour payer des dettes personnelles ou nuire à l'infrastructure de l'entreprise parce qu'ils n'ont pas obtenu de promotion.

Dans cette optique, passons aux indicateurs d'utilisateurs internes malveillants, qui vous aideront à reconnaître un employé malveillant par son comportement ou ses activités techniques.

Indicateurs comportementaux d'utilisateurs internes malveillants

Tous les employés ne deviennent pas des utilisateurs internes malveillants, il n'est donc pas nécessaire de suspecter tout le monde. Les éléments suivants, que vous pouvez identifier au cours du processus d'embauche, peuvent être des signes avant-coureurs d'un utilisateur interne potentiellement dangereux :

- Dossiers officiels d'arrestations, de harcèlement, de piratage ou de violations de la sécurité sur les anciens lieux de travail.

- Antécédents de non-conformité aux politiques de l'entreprise

- Falsification des informations d'embauche

- Cas de comportement non professionnel

- Comportement abusif envers les autres employés

- Conflits de personnalité

- Utilisation abusive de voyages, de temps ou de dépenses sur d'anciens lieux de travail

- Conflits avec d'anciens collègues ou superviseurs

Les indicateurs comportementaux peuvent également apparaître pendant le travail au sein de votre entreprise et signaler le mécontentement d'un employé et sa volonté potentielle d'entreprendre des actions malveillantes. Votre service des ressources humaines (RH) devrait porter une attention particulière aux employés ou aux contractants qui peuvent :

- Enfreindre les politiques de l'entreprise

- Avoir des conflits avec des collègues

- Avoir des performances insuffisantes

- S'intéresser de près à des projets dans lesquels ils ne sont pas impliqués.

- Utiliser trop souvent les congés de maladie

- Travailler sans vacances

Dans ces cas, le service des RH doit discuter avec l'employé des raisons de ce comportement et essayer de l'aider. Il devrait également informer les agents de sécurité afin qu'ils puissent effectuer une surveillance technique ciblée de ces employés. Bien qu'il puisse n'y avoir aucun signal d'une attaque en cours pendant ces périodes, il est important de surveiller constamment les événements critiques et de détecter les anomalies.

Indicateurs techniques d'utilisateurs internes malveillants

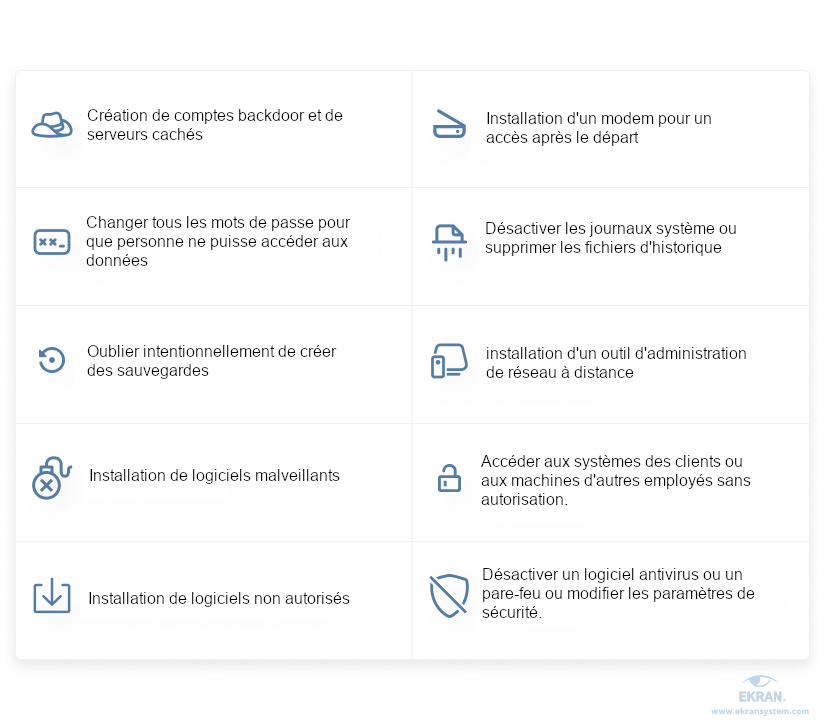

Les indicateurs techniques comprennent les actions d'utilisateurs internes malveillants qui impliquent des ordinateurs ou des médias électroniques. Pour exécuter leurs attaques, les utilisateurs internes abusent de leur accès autorisé aux données critiques de l'entreprise ou créent un nouveau chemin afin d'accéder à des actifs non autorisés et de dissimuler leur identité ou leurs actions. Découvrons les indicateurs des types d'activités d'utilisateurs internes malveillants - sabotage informatique, vol de données et fraude.

Indicateurs de sabotage informatique

Les utilisateurs internes compétents sur le plan technique essaient généralement de contourner les mesures de protection et de dissimuler leur activité ou leur identité. Les techniques courantes des utilisateurs internes malveillants sont les suivantes :

Les attaques d'utilisateurs internes provenant d'employés techniquement compétents peuvent entraîner non seulement des pertes financières, mais aussi des pannes de systèmes informatiques et des temps d'arrêt. C'est ce qui est arrivé à une entreprise basée à Cleveland qui a été victime d'une attaque par déni de service qui a fait planter les serveurs et empêché les employés de l'entreprise d'accéder aux serveurs endommagés pendant une longue période. Une enquête sur cet incident a montré que le développeur principal Davis Lu a déployé un code malveillant qui a provoqué des pannes de serveur et supprimé les fichiers associés aux profils des utilisateurs, rendant impossible la connexion des utilisateurs au système.

Indicateurs de vol de données

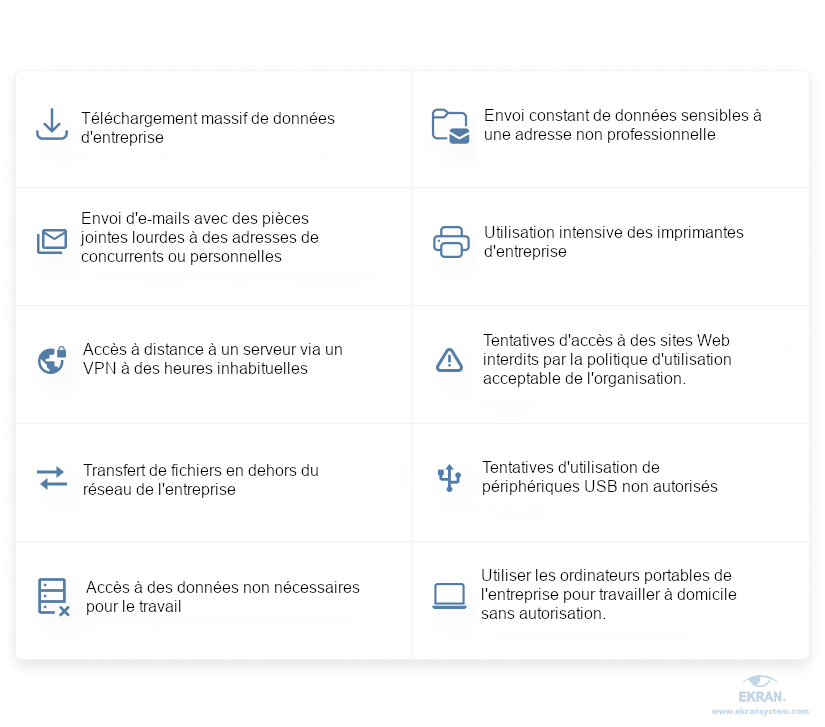

En cas de vol de données, les utilisateurs internes essaient d'accéder à des données critiques, de les voler et de les partager avec des concurrents ou de futurs employeurs, ou de les conserver pour leur usage personnel. Étant donné que les utilisateurs internes peuvent accéder régulièrement aux données dans l'exercice de leurs fonctions, il peut être assez difficile de détecter un vol de données. Cependant, les responsables de la sécurité doivent prêter attention aux actions suivantes qui peuvent être un signe d'exfiltration de données :

De mauvaises pratiques de gestion des données et l'absence de contrôle d'accès ont conduit à la plus importante violation de données dans le secteur financier canadien. Chez Desjardins, les employés devaient copier les informations privées des clients, y compris les détails financiers, sur un disque partagé afin de pouvoir travailler avec. Un employé malveillant a utilisé son accès à ce lecteur et a collecté des données sensibles pendant au moins deux ans. Fin 2019, Desjardins a découvert que cet employé avait fait fuir les données de 9,7 millions de ses clients.

L'incident fait toujours l'objet d'une enquête, mais on estime que Desjardins devra dépenser 108 millions de dollars pour atténuer les effets de la brèche.

Indicateurs de fraude par un utilisateur interne

En matière de fraude, les utilisateurs internes tentent de voler ou de modifier les informations auxquelles ils ont accès. Dans certains cas, ils coopèrent avec leurs collègues et partagent des informations d'identification pour accéder à des données sensibles. Les indicateurs de fraude d'utilisateur interne sont très similaires aux indicateurs techniques de vol de données, mais la fraude est plus difficile à détecter.

En général, la fraude consiste à apporter des modifications à un petit élément de données qui profite à l'utilisateur interne par le biais d'une petite récompense financière. Bien que ces actions soient difficiles à remarquer, la fraude peut se poursuivre aussi longtemps que l'utilisateur interne le souhaite. Les utilisateurs internes peuvent également abuser de leur accès autorisé et vendre des données à des parties externes susceptibles de commettre une usurpation d'identité.

L'un des types de fraude les plus connus est le délit d'initié, qui consiste à négocier les actions d'une société publique sur la base d'informations privées ou classifiées. Par exemple, en 2020, un jury fédéral de Manhattan a reconnu l'homme d'affaires Telemaque Lavidas coupable d'avoir participé à un système international de délit d'initié et d'avoir divulgué des informations privées sur Ariad Pharmaceuticals Inc. à ses partenaires. Sur la base de ces informations, les partenaires ont négocié les actions de la société et ont "récompensé" Telemaque Lavidas avec 500 000 dollars.

Heureusement, toutes ces techniques et activités malveillantes d'utilisateurs internes peuvent être détectées par les opérateurs de sécurité ou les administrateurs systèmes qui utilisent des outils spéciaux pour la surveillance des employés, la gestion des journaux et la prévention des pertes de données.

Comment détecter les utilisateurs internes malveillants ?

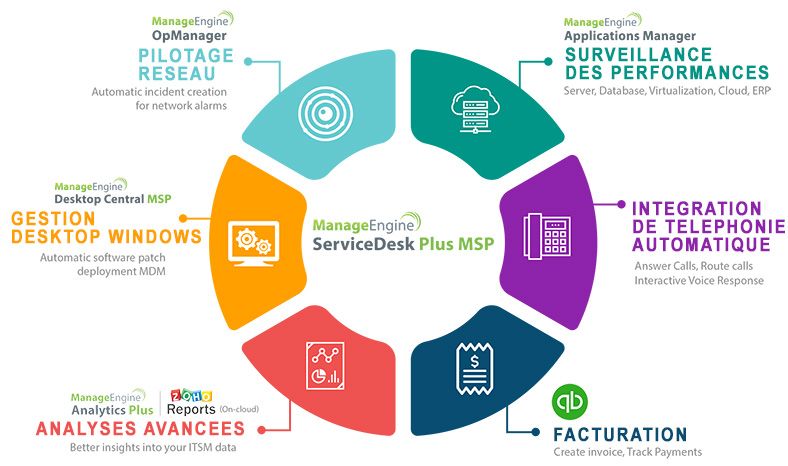

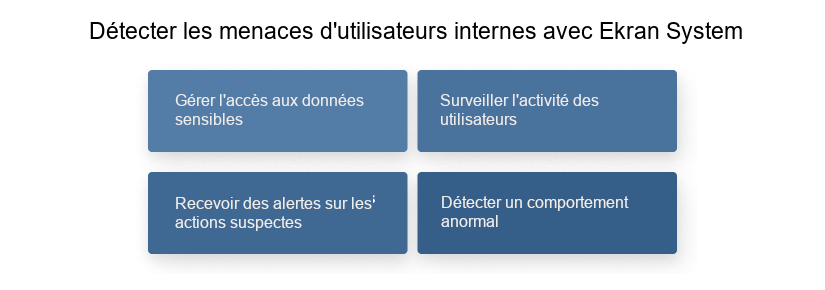

Les spécialistes de la sécurité peuvent détecter les utilisateurs internes malveillants par des moyens techniques en surveillant l'activité des utilisateurs, en mettant en place des alertes pour les actions suspectes et en utilisant des moyens pour détecter les comportements anormaux des utilisateurs. Découvrons comment ces mesures permettent de lutter contre les menaces d'utilisateurs internes et quels types de protection Ekran System peut fournir.

Vous pouvez détecter les demandes d'accès inhabituelles à l'aide de l'ensemble d'outils de gestion des accès du système Ekran. Il aide les responsables de la sécurité à définir les droits d'accès pour chaque utilisateur ou rôle d'utilisateur et à détecter les violations de la politique d'accès. Par exemple, avec Ekran System, il est possible de :

- Détecter les demandes d'accès à des données dont les employés n'ont généralement pas besoin.

- Refuser l'accès si un utilisateur en fait la demande en dehors des heures de travail ou pendant les vacances.

- Faire en sorte qu'un utilisateur indique une raison pour accéder à des données sensibles

- Appliquer des mesures d'authentification supplémentaires pour confirmer l'identité d'un utilisateur.

- Auditer l'historique des accès d'un utilisateur

- Gérer les informations d'identification pour éviter le vol d'informations.

La Surveillance de l'activité des utilisateurs, aide à contrôler toute l'activité au sein de votre infrastructure et d'examiner les incidents de sécurité. Cette fonctionnalité enregistre toutes les actions de l'utilisateur à l'intérieur du réseau protégé en prenant des captures d'écran de l'utilisateur et en enregistrant les métadonnées : dossiers ouverts, fichiers, sites Web consultés, frappes au clavier, commandes exécutées, etc. Grâce à ces enregistrements, les responsables de la sécurité peuvent examiner les incidents de sécurité pour déterminer si un utilisateur agit avec une intention malveillante et a causé des dommages à l'entreprise. Ils peuvent effectuer une recherche par utilisateur, heure ou activité particulière, ce qui accélère l'examen.

Si les agents de sécurité détectent une activité malveillante d'un utilisateur interne, ils peuvent exporter les enregistrements dans un format protégé afin de les utiliser comme preuve dans des procédures juridiques.

Pour être en mesure de détecter les menaces d'utilisateurs internes en temps réel, il est essentiel de mettre en place des alertes et de les hiérarchiser. Cette fonctionnalité envoie une notification aux agents de sécurité lorsqu'un utilisateur enfreint les règles de sécurité. Grâce à cette notification, un agent peut observer les sessions de l'utilisateur en ligne et déterminer la menace.

Par exemple, vous pouvez établir des alertes de haute priorité qui informent sur :

- Accès non autorisé à des informations critiques ou sensibles qui ne correspondent pas aux fonctions du poste.

- Utilisation de dispositifs USB non autorisés

- Installation de tout logiciel supplémentaire

- Blocage des logiciels de sécurité

- Téléchargement de données vers des stockages en cloud computing

- Accès aux données du journal

Pour vérifier la capacité de votre système à résister aux attaques d'utilisateurs internes, vous pouvez lancer une attaque contre vous-même et affiner les règles si nécessaire. Si les alertes sont déclenchées trop souvent, vous pouvez ajuster les seuils.

Une alternative moderne aux règles de corrélation prédéfinies est l'analyse du comportement des utilisateurs et des entités (UEBA), qui permet une détection plus précise des activités malveillantes en utilisant des algorithmes d'apprentissage automatique et des analyses avancées. Les systèmes UEBA créent une base de référence du comportement normal de chaque utilisateur, puis la mettent en corrélation avec l'activité actuelle de l'utilisateur. S'il détecte les caractéristiques d'une activité malveillante d'un utilisateur interne, l'UEBA en informe un agent de sécurité. Cette approche permet aux agents de sécurité de révéler une activité anormale de l'utilisateur qui n'est généralement pas facile à trouver ou qui est absente des journaux.

Lorsque les employés sont familiarisés avec les solutions de sécurité appliquées par leur entreprise, ils peuvent essayer de passer sous le radar. Cependant, les solutions UEBA peuvent identifier des modèles de comportement et détecter même de légers changements dans le comportement des utilisateurs. Par exemple, avec le module UEBA d'Ekran System, il est possible de savoir si les employés accèdent à des données sensibles à des heures inhabituelles, ce qui est un indicateur d'une menace interne.

L'analyse comportementale permet également de comparer l'activité d'un utilisateur aux activités d'autres employés ayant des fonctions similaires. Ainsi, le système peut détecter lorsqu'un utilisateur outrepasse son autorité ou commence à chercher quelque chose qui pourrait être volé et vendu pour un gain financier.

Conclusion

La détection d'un utilisateur interne malveillant est une tâche compliquée pour les entreprises, car il ne s'agit pas seulement d'un problème technique. Une coopération étroite entre les départements des ressources humaines et de la sécurité informatique permet d'identifier les premiers indicateurs d'une attaque d'utilisateur interne. Les entreprises peuvent ainsi mettre en place une surveillance ciblée et détecter les utilisateurs internes malveillants avant qu'ils ne causent des dommages.

En utilisant Ekran System pour la protection contre les menaces d'utilisateurs internes, vous pouvez identifier les menaces d'utilisateurs internes malveillantes en temps réel et arrêter immédiatement toute attaque réelle. Essayez la version d'essai de 30 jours pour voir par vous-même comment la plateforme peut améliorer votre cybersécurité !